В атаках на энергокомпании Украины используется новое вредоносное ПО

21 янв 2016 18:00 #31868

от ICT

ICT создал тему: В атаках на энергокомпании Украины используется новое вредоносное ПО

Специалисты вирусной лаборатории Eset зафиксировали новую волну кибератак, нацеленную на энергетический сектор Украины. Об этом CNews сообщили в Eset. По словам представителей компании, сценарий практически не отличается от вектора атак с применением вредоносного ПО BlackEnergy в декабре 2015 г. Злоумышленники рассылают по энергетическим предприятиям Украины фишинговые письма от лица компании «Укрэнерго» с вредоносным документом Excel во вложении. Документ-приманка содержит вредоносный макрос. Похожий макрос использовался в киберкампании с применением BlackEnergy. Атакующие пытаются убедить жертву игнорировать сообщение безопасности и включить макрос, выводя на экран поддельное сообщение Microsoft Office. Успешное исполнение макроса приводит к запуску вредоносного ПО — загрузчика (downloader), который пытается загрузить с удаленного сервера исполняемый файл и запустить его. Файл находился на украинском сервере, который был демонтирован после обращения специалистов Eset в организации реагирования на компьютерные инциденты CERT-UA и CyS-CERT.

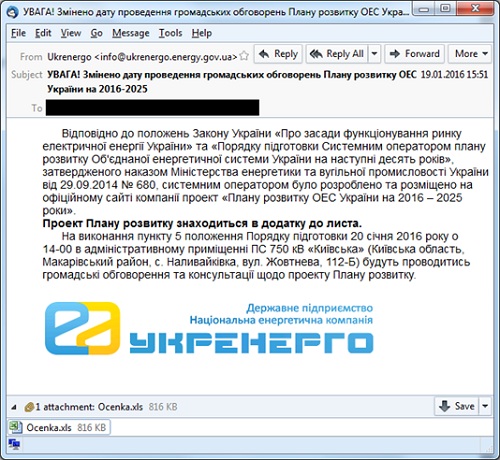

Фишинговое сообщение от лица компании «Укрэнерго» об изменении даты обсуждения плана развития ОЭС Украины на 2016-2025 гг. В отличие от предыдущих атак на украинские энергетические объекты, злоумышленники использовали не троян BlackEnergy, а другой тип вредоносного ПО. Они выбрали модифицированную версию бэкдора Gcat с открытыми исходными текстами, написанную на скриптовом языке программирования Python.

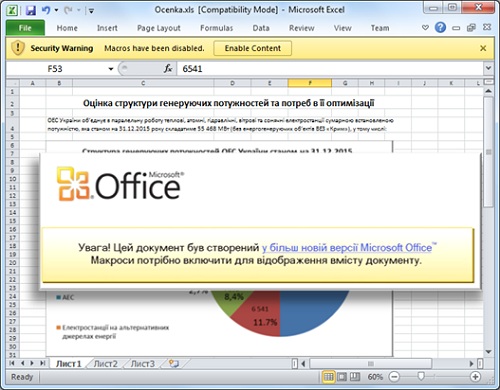

Документ-приманка и поддельное сообщение: «Внимание! Данный документ был создан в новой версии Microsoft Office. Находящиеся в нем макросы необходимы для отображения содержимого документа» Gcat позволяет загружать в зараженную систему другие программы и исполнять команды оболочки. Прочие функции бэкдора (создание скриншотов, перехват нажатия клавиш, отправка файлов на удаленный сервер) были удалены. Управление Gcat осуществляется через аккаунт Gmail, что осложняет обнаружение вредоносного трафика в сети, рассказали в компании. По мнению вирусного аналитика Eset Роберта Липовски, использование вредоносного ПО с открытым исходным кодом нехарактерно для кибератак, осуществляющихся при поддержке государства (state-sponsored). Эксперт подчеркнул, что «новые данные не проливают свет на источник атак на энергосектор Украины, лишь предостерегают от поспешных выводов». Антивирусные продукты Eset NOD32 детектируют угрозы как VBA/TrojanDropper.Agent.EY, Win32/TrojanDownloader.Agent.CBC, Python/Agent.N. Ссылка на источник

Фишинговое сообщение от лица компании «Укрэнерго» об изменении даты обсуждения плана развития ОЭС Украины на 2016-2025 гг. В отличие от предыдущих атак на украинские энергетические объекты, злоумышленники использовали не троян BlackEnergy, а другой тип вредоносного ПО. Они выбрали модифицированную версию бэкдора Gcat с открытыми исходными текстами, написанную на скриптовом языке программирования Python.

Документ-приманка и поддельное сообщение: «Внимание! Данный документ был создан в новой версии Microsoft Office. Находящиеся в нем макросы необходимы для отображения содержимого документа» Gcat позволяет загружать в зараженную систему другие программы и исполнять команды оболочки. Прочие функции бэкдора (создание скриншотов, перехват нажатия клавиш, отправка файлов на удаленный сервер) были удалены. Управление Gcat осуществляется через аккаунт Gmail, что осложняет обнаружение вредоносного трафика в сети, рассказали в компании. По мнению вирусного аналитика Eset Роберта Липовски, использование вредоносного ПО с открытым исходным кодом нехарактерно для кибератак, осуществляющихся при поддержке государства (state-sponsored). Эксперт подчеркнул, что «новые данные не проливают свет на источник атак на энергосектор Украины, лишь предостерегают от поспешных выводов». Антивирусные продукты Eset NOD32 детектируют угрозы как VBA/TrojanDropper.Agent.EY, Win32/TrojanDownloader.Agent.CBC, Python/Agent.N. Ссылка на источник

Пожалуйста Войти или Регистрация, чтобы присоединиться к беседе.

Похожие статьи

| Тема | Релевантность | Дата |

|---|---|---|

| SAP: в цифровой энергетике энергокомпании увеличат оборот на 15% | 9.96 | Понедельник, 26 февраля 2018 |

| Пекка Лундмарк из энергокомпании Fortum возглавит Nokia | 9.85 | Вторник, 03 марта 2020 |

| Lenovo устанавливала на ноутбуках вредоносное ПО | 8.92 | Вторник, 24 февраля 2015 |

| Videomost используется в 50 диспетчерских пунктах «Мособлэнерго» | 8.82 | Пятница, 09 ноября 2018 |

| Как Facebook используется для продажи хакерских услуг | 8.82 | Вторник, 09 апреля 2019 |

| Система "Скаут" используется в компании Global Foods | 8.72 | Понедельник, 02 марта 2015 |

| Eset: хакеры подписывали вредоносное ПО сертификатом D-Link | 8.72 | Вторник, 10 июля 2018 |

| В пользовательском репозитории Arch Linux нашли вредоносное ПО | 8.72 | Четверг, 12 июля 2018 |

| Кибероружие АНБ используется против России, Египта и Ирана | 8.72 | Вторник, 23 октября 2018 |

| Мозг взломаешь: вредоносное ПО захватывает интернет вещей | 8.72 | Среда, 17 июля 2019 |