Qrator Labs и Wallarm о представили отчет о состоянии сетевой безопасности в 2016 году

15 фев 2017 17:35 #52849

от ICT

ICT создал тему: Qrator Labs и Wallarm о представили отчет о состоянии сетевой безопасности в 2016 году

Qrator и Wallarm представили отчет о состоянии сетевой безопасности по итогам 2016 года. Как рассказали CNews в компании, специализируясь на основной нейтрализации DDoS, в прошлом году в Qrator наблюдали несколько изменений в отрасли. Инциденты, связанные с атаками типа «отказ в обслуживании» вновь на слуху — но теперь грамотно выполненные атаки уже угрожают доступности целых регионов. До прошлого года могло показаться, что проблема DDoS уже достаточно хорошо решена. Но мощность атак и их сложность в минувшем году выросли радикально. В прошлом даже мощные атаки в 100—300 Гбит/с не вызывали особой «головной боли». Сложные типы атак на протоколы прикладного уровня случались редко. В 2016 же году мир впервые увидел атаки в 1 Тбит/с, и атаки на уровень L7 стали куда более распространёнными. Все эти годы эволюция информационных технологий шла по своего рода «пути наименьшего сопротивления». Компании боролись против времени и конкурентов, а победителем выходил тот, кто удачно и вовремя сэкономил. Чтобы написать конкурентоспособный продукт, часто приходилось пренебрегать безопасностью. Таким же образом сформировался весь современный интернет — создание его протоколов и спецификаций породили аналогичные проблемы. В прошлом году эти проблемы достигли критического уровня. Фактически, мы стали свидетелями беспрецедентных изменений ситуации с безопасностью Сети в целом.

Состояние индустрии, динамика атак в 2015 — 2016 гг. Хорошая иллюстрация этому - возникшая осенью 2016 года угроза Mirai, ботнета небывалой можности, который был построен на устройствах интернета вещей — от домашних маршрутизаторов и IP-камер до смешной «экзотики» уровня чайников с Wi-Fi. Опасность Mirai оказалась вполне реальной: на блог исследователя Брайна Кребса пришли вполне осязаемые 620 Гбит/с volumetric-атаки, а французский хостер OVH выдержал 990 Гбит/с. В Qrator в минувшем году тоже встречались с Mirai - в виде атаки на 120 Гбит/с. Сильнее всего от Mirai пострадал DNS-провайдер Dyn, к услугам которого прибегают многие компании из списка Fortune 500. В результате атаки water torture на DNS-серверы, трафик TCP и UDP на порт 53, мощность в 1,2 Тбит/с со ста тысяч узлов на несколько часов ушли в оффлайн крупнейшие веб-сайты мира. Защищать DNS особенно сложно. Обычно мусорный трафик приходит с десятка портов (53, 123 и так далее). В случае с DNS-сервером закрытие 53 порта означает приостановку нормальной работы сервиса. Сам ботнет Mirai состоял из подключённых к интернету устройств с парами-логин пароль по умолчанию и достаточно простыми уязвимостями. Это — лишь первенец в целом поколении ботнетов на основе интернета вещей. Даже решение проблемы одного Mirai не поможет. Злоумышленники сначала просто перебирали пароли, теперь ищут уязвимости и бэкдоры, доходит до изучения кода свежей прошивки устройства на предмет возможных «дырок» с последующей их эксплуатацией в течение считанных часов. Бум стартапов и последующий рост числа подключённых устройств — это новое поле богатых возможностей, где можно создать не один ещё более крупный и опасный ботнет. В 2016 году внезапно появился считавшийся недостижимым терабит в секунду. Одновременно заметно упал уровень необходимого опыта и знаний для организации DDoS атак. Сегодня для осуществления удачной атаки даже на крупные сайты и приложения достаточно видеоинструкции на YouTube или немного криптовалюты для оплаты услуг сервиса типа booter. Поэтому в 2017 году самым опасным человеком в сфере кибербезопасности может оказаться, например, обычный подросток с парой биткойнов в кошельке.

Состояние индустрии, динамика атак в 2015 — 2016 гг. Хорошая иллюстрация этому - возникшая осенью 2016 года угроза Mirai, ботнета небывалой можности, который был построен на устройствах интернета вещей — от домашних маршрутизаторов и IP-камер до смешной «экзотики» уровня чайников с Wi-Fi. Опасность Mirai оказалась вполне реальной: на блог исследователя Брайна Кребса пришли вполне осязаемые 620 Гбит/с volumetric-атаки, а французский хостер OVH выдержал 990 Гбит/с. В Qrator в минувшем году тоже встречались с Mirai - в виде атаки на 120 Гбит/с. Сильнее всего от Mirai пострадал DNS-провайдер Dyn, к услугам которого прибегают многие компании из списка Fortune 500. В результате атаки water torture на DNS-серверы, трафик TCP и UDP на порт 53, мощность в 1,2 Тбит/с со ста тысяч узлов на несколько часов ушли в оффлайн крупнейшие веб-сайты мира. Защищать DNS особенно сложно. Обычно мусорный трафик приходит с десятка портов (53, 123 и так далее). В случае с DNS-сервером закрытие 53 порта означает приостановку нормальной работы сервиса. Сам ботнет Mirai состоял из подключённых к интернету устройств с парами-логин пароль по умолчанию и достаточно простыми уязвимостями. Это — лишь первенец в целом поколении ботнетов на основе интернета вещей. Даже решение проблемы одного Mirai не поможет. Злоумышленники сначала просто перебирали пароли, теперь ищут уязвимости и бэкдоры, доходит до изучения кода свежей прошивки устройства на предмет возможных «дырок» с последующей их эксплуатацией в течение считанных часов. Бум стартапов и последующий рост числа подключённых устройств — это новое поле богатых возможностей, где можно создать не один ещё более крупный и опасный ботнет. В 2016 году внезапно появился считавшийся недостижимым терабит в секунду. Одновременно заметно упал уровень необходимого опыта и знаний для организации DDoS атак. Сегодня для осуществления удачной атаки даже на крупные сайты и приложения достаточно видеоинструкции на YouTube или немного криптовалюты для оплаты услуг сервиса типа booter. Поэтому в 2017 году самым опасным человеком в сфере кибербезопасности может оказаться, например, обычный подросток с парой биткойнов в кошельке.

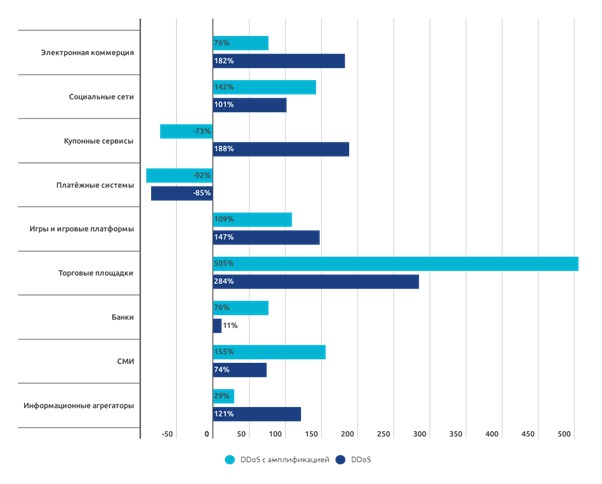

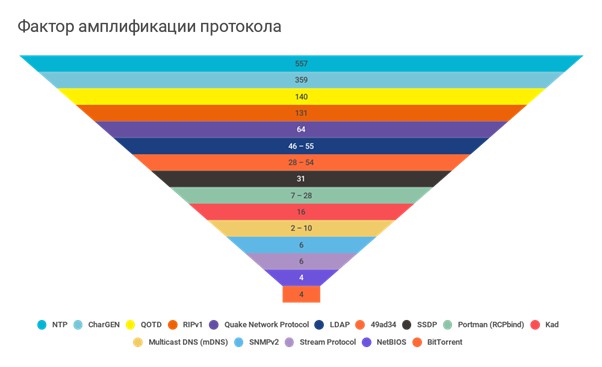

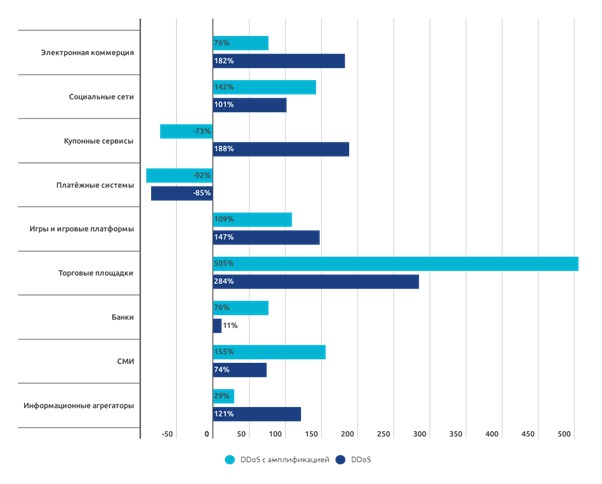

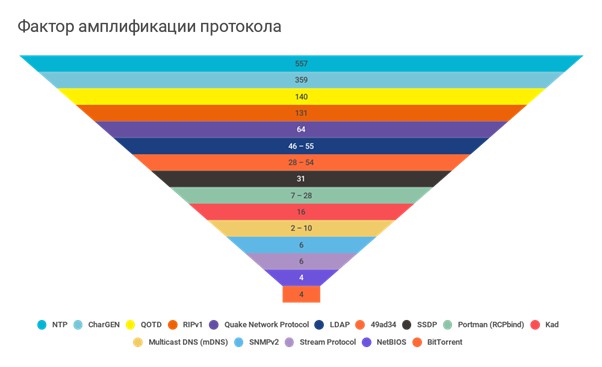

Амплификация Для увеличения мощности атак злоумышленники амплифицируют атаки. Атакующий увеличивает объём отсылаемого «мусорного» трафика путём эксплуатации уязвимостей в сторонних сервисах, а также маскирует адреса реального ботнета. Типичный пример атаки с амплификацией — это трафик DNS-ответов на IP-адрес жертвы. Другой вектор — Wordpress, повсеместный и функциональный движок для блогов. Среди прочих функций в этой CMS есть функция Pingback, с помощью которой автономные блоги обмениваются информацией о комментариях и упоминаниях. Уязвимость в Pingback позволяет специальным XML-запросом заставить уязвимый сервер запросить любую веб-страницу из bнтернета. Полученный злонамеренный трафик называют Wordpress Pingback DDoS. Атака на HTTPS не сложнее, чем на HTTP: нужно лишь указать другой протокол. Для нейтрализации же потребуется канал шириной от 20 Гбит/с, возможность обрабатывать трафик прикладного уровня на полной пропускной способности соединения и расшифровывать все TLS-соединения в реальном времени — значительные технические требования, исполнить которые могут далеко не все. К этой комбинации факторов добавляется огромное число уязвимых серверов на Wordpress — в одной атаке можно задействовать сотни тысяч. У каждого сервера неплохое соединение и производительность, а участие в атаке для обычных пользователей незаметно. Первое использование вектора было в 2015 году, но он до сих пор работает. В дальнейшем этот тип атак вырастет в частоте и мощности. Амплификация на Wordpress Pingback или DNS — это уже отработанные примеры. Вероятно, в будущем появится эксплуатация более молодых протоколов, в первую очередь игровых. Отцы-основатели интернета вряд ли могли предвидеть, что он вырастет до своих текущих объёмов. Та сеть, которую они создавали, была построена на доверии. Это доверие было утрачено в периоды бурного роста интернета. Протокол BGP создавали, когда общее число автономных систем (AS) считали десятками. Сейчас их более 50 тысяч. Протокол маршрутизации BGP появился в конце восьмидесятых как некий набросок на салфетке трёх инженеров. Неудивительно, что он отвечает на вопросы ушедшей эпохи. Его логика гласит, что пакеты должны идти по лучшему из доступных каналов. Финансовых отношений организаций и политики огромных структур в нём не было. Но в реальном мире деньги — на первом месте. Деньги отправляют трафик из России куда-то в Европу, а затем возвращают обратно на Родину — так дешевле, чем использовать канал внутри страны. Политика не даёт двум поссорившимся провайдерам обмениваться трафиком напрямую, им легче договориться с третьей стороной. Другая проблема протокола — отсутствие встроенных механизмов проверок данных по маршрутизации. Отсюда берут корни уязвимости BGP hijacking, утечек маршрутов и зарезервированных номеров AS. Не все аномалии злонамеренны по своей природе, часто технические специалисты не до конца понимают принципы функционирования протокола. «Водительских прав» на вождение BGP не дают, штрафов нет, зато доступно большое пространство для разрушений. Типичный пример утечек маршрутов: провайдер использует список префиксов клиентов как единственный механизм фильтрации исходящих анонсов. Вне зависимости от источника анонсов клиентские префиксы всегда будут анонсироваться по всем доступным направлениях. Пока существуют анонсы напрямую, данная проблема остаётся труднодетектируемой. В один момент сеть провайдера деградирует, клиенты пытаются увести анонсы и отключают BGP-сессию с проблемным провайдером. Но оператор продолжает анонсировать клиентские префиксы во всех направлениях, создавая тем самым утечки маршрутов и стягивая на свою проблемную сеть значительную часть клиентского трафика. Разумеется, так можно организовывать атаки Man in the Middle, чем некоторые и пользуются. Для борьбы с утечками в anycast-сетях был разработан ряд поправок и представлен Инженерному совету интернета (IETF). Изначально хотелось понять, когда в такие аномалии попадают префиксы, и по чьей вине. Поскольку причиной большинства утечек оказалась неправильная настройка, было решено, что единственный способ решить проблему — устранить условия, в которых ошибки инженеров способны влиять на других операторов связи. IETF разрабатывает добровольные стандарты интернета и помогает их распространению. IETF — это не юридическое лицо, а сообщество. У такого метода организации есть множество плюсов: IETF не зависит от правовых вопросов и требований какой-либо страны, его нельзя засудить, взломать или атаковать. Но IETF не платит зарплаты, всё участие добровольно. Вся деятельность едва ли выходит на приоритет выше, чем «неприбыльная». Поэтому разработка новых стандартов идёт медленно. Обсуждать или предлагать черновики стандартов может любой желающий — в IETF нет требований членства. В рабочей группе идёт основной процесс. Когда достигнуто согласие об общей теме, то с авторами предложения начинают обсуждения и доработку черновика. Результат уходит директору области, цель которого — перепроверка документа. Затем документ направляют в IANA, поскольку всеми изменениями протокола управляет именно эта организация. Если наш черновик с новым расширением BGP пройдёт все круги ада, то поток утечек маршрутов иссякнет. Злонамеренные утечки никуда не уйдут, но для решения этой задачи есть лишь один вариант — постоянный мониторинг. В 2017 году ожидается более быстрое обнаружение уязвимостей у предприятий. По статистике, полученной компанией Wallarm с развёрнутых компанией honeypot'ов, в 2016 году между публичным эксплойтом и его массовой эксплуатацией проходит в среднем 3 часа. В 2013 году этот срок составлял неделю. Злоумышленники становятся всё более подготовленными и профессиональными. Ускорение продолжится, мы ожидаем сокращения этого временного промежутка до 2 часов в ближайшем будущем. И снова лишь проактивный мониторинг способен предотвратить эту угрозу и застраховать от чудовищных последствий. Взлом и сетевое сканирование уже достигли небывалого масштаба. Всё больше злоумышленников в этом году обзаведётся предварительно отсканированными диапазонами IP-адресов, сегментированных по используемым технологиям и продуктам — к примеру, «все серверы Wordpress». Увеличится число атак на новые технологические стеки: микроконтейнеры, приватные и публичные облака (AWS, Azure, OpenStack). В следующие один или два года ожидается ядерный тип атак на провайдеров и другую инфраструктуру, когда пострадают связанные автономные системы или целые регионы. Последние несколько лет битвы меча и щита привели к более продвинутым методам нейтрализации. Но отрасль часто забывала о legacy, и технический долг довёл атаки до небывалой простоты. Начиная с этого момента, выстоять против рекордных нападений смогут лишь построенные со знанием дела гео-распределённые облачные системы.

Ссылка на источник

Амплификация Для увеличения мощности атак злоумышленники амплифицируют атаки. Атакующий увеличивает объём отсылаемого «мусорного» трафика путём эксплуатации уязвимостей в сторонних сервисах, а также маскирует адреса реального ботнета. Типичный пример атаки с амплификацией — это трафик DNS-ответов на IP-адрес жертвы. Другой вектор — Wordpress, повсеместный и функциональный движок для блогов. Среди прочих функций в этой CMS есть функция Pingback, с помощью которой автономные блоги обмениваются информацией о комментариях и упоминаниях. Уязвимость в Pingback позволяет специальным XML-запросом заставить уязвимый сервер запросить любую веб-страницу из bнтернета. Полученный злонамеренный трафик называют Wordpress Pingback DDoS. Атака на HTTPS не сложнее, чем на HTTP: нужно лишь указать другой протокол. Для нейтрализации же потребуется канал шириной от 20 Гбит/с, возможность обрабатывать трафик прикладного уровня на полной пропускной способности соединения и расшифровывать все TLS-соединения в реальном времени — значительные технические требования, исполнить которые могут далеко не все. К этой комбинации факторов добавляется огромное число уязвимых серверов на Wordpress — в одной атаке можно задействовать сотни тысяч. У каждого сервера неплохое соединение и производительность, а участие в атаке для обычных пользователей незаметно. Первое использование вектора было в 2015 году, но он до сих пор работает. В дальнейшем этот тип атак вырастет в частоте и мощности. Амплификация на Wordpress Pingback или DNS — это уже отработанные примеры. Вероятно, в будущем появится эксплуатация более молодых протоколов, в первую очередь игровых. Отцы-основатели интернета вряд ли могли предвидеть, что он вырастет до своих текущих объёмов. Та сеть, которую они создавали, была построена на доверии. Это доверие было утрачено в периоды бурного роста интернета. Протокол BGP создавали, когда общее число автономных систем (AS) считали десятками. Сейчас их более 50 тысяч. Протокол маршрутизации BGP появился в конце восьмидесятых как некий набросок на салфетке трёх инженеров. Неудивительно, что он отвечает на вопросы ушедшей эпохи. Его логика гласит, что пакеты должны идти по лучшему из доступных каналов. Финансовых отношений организаций и политики огромных структур в нём не было. Но в реальном мире деньги — на первом месте. Деньги отправляют трафик из России куда-то в Европу, а затем возвращают обратно на Родину — так дешевле, чем использовать канал внутри страны. Политика не даёт двум поссорившимся провайдерам обмениваться трафиком напрямую, им легче договориться с третьей стороной. Другая проблема протокола — отсутствие встроенных механизмов проверок данных по маршрутизации. Отсюда берут корни уязвимости BGP hijacking, утечек маршрутов и зарезервированных номеров AS. Не все аномалии злонамеренны по своей природе, часто технические специалисты не до конца понимают принципы функционирования протокола. «Водительских прав» на вождение BGP не дают, штрафов нет, зато доступно большое пространство для разрушений. Типичный пример утечек маршрутов: провайдер использует список префиксов клиентов как единственный механизм фильтрации исходящих анонсов. Вне зависимости от источника анонсов клиентские префиксы всегда будут анонсироваться по всем доступным направлениях. Пока существуют анонсы напрямую, данная проблема остаётся труднодетектируемой. В один момент сеть провайдера деградирует, клиенты пытаются увести анонсы и отключают BGP-сессию с проблемным провайдером. Но оператор продолжает анонсировать клиентские префиксы во всех направлениях, создавая тем самым утечки маршрутов и стягивая на свою проблемную сеть значительную часть клиентского трафика. Разумеется, так можно организовывать атаки Man in the Middle, чем некоторые и пользуются. Для борьбы с утечками в anycast-сетях был разработан ряд поправок и представлен Инженерному совету интернета (IETF). Изначально хотелось понять, когда в такие аномалии попадают префиксы, и по чьей вине. Поскольку причиной большинства утечек оказалась неправильная настройка, было решено, что единственный способ решить проблему — устранить условия, в которых ошибки инженеров способны влиять на других операторов связи. IETF разрабатывает добровольные стандарты интернета и помогает их распространению. IETF — это не юридическое лицо, а сообщество. У такого метода организации есть множество плюсов: IETF не зависит от правовых вопросов и требований какой-либо страны, его нельзя засудить, взломать или атаковать. Но IETF не платит зарплаты, всё участие добровольно. Вся деятельность едва ли выходит на приоритет выше, чем «неприбыльная». Поэтому разработка новых стандартов идёт медленно. Обсуждать или предлагать черновики стандартов может любой желающий — в IETF нет требований членства. В рабочей группе идёт основной процесс. Когда достигнуто согласие об общей теме, то с авторами предложения начинают обсуждения и доработку черновика. Результат уходит директору области, цель которого — перепроверка документа. Затем документ направляют в IANA, поскольку всеми изменениями протокола управляет именно эта организация. Если наш черновик с новым расширением BGP пройдёт все круги ада, то поток утечек маршрутов иссякнет. Злонамеренные утечки никуда не уйдут, но для решения этой задачи есть лишь один вариант — постоянный мониторинг. В 2017 году ожидается более быстрое обнаружение уязвимостей у предприятий. По статистике, полученной компанией Wallarm с развёрнутых компанией honeypot'ов, в 2016 году между публичным эксплойтом и его массовой эксплуатацией проходит в среднем 3 часа. В 2013 году этот срок составлял неделю. Злоумышленники становятся всё более подготовленными и профессиональными. Ускорение продолжится, мы ожидаем сокращения этого временного промежутка до 2 часов в ближайшем будущем. И снова лишь проактивный мониторинг способен предотвратить эту угрозу и застраховать от чудовищных последствий. Взлом и сетевое сканирование уже достигли небывалого масштаба. Всё больше злоумышленников в этом году обзаведётся предварительно отсканированными диапазонами IP-адресов, сегментированных по используемым технологиям и продуктам — к примеру, «все серверы Wordpress». Увеличится число атак на новые технологические стеки: микроконтейнеры, приватные и публичные облака (AWS, Azure, OpenStack). В следующие один или два года ожидается ядерный тип атак на провайдеров и другую инфраструктуру, когда пострадают связанные автономные системы или целые регионы. Последние несколько лет битвы меча и щита привели к более продвинутым методам нейтрализации. Но отрасль часто забывала о legacy, и технический долг довёл атаки до небывалой простоты. Начиная с этого момента, выстоять против рекордных нападений смогут лишь построенные со знанием дела гео-распределённые облачные системы.

Ссылка на источник

Пожалуйста Войти или Регистрация, чтобы присоединиться к беседе.

Похожие статьи

| Тема | Релевантность | Дата |

|---|---|---|

| Qrator Labs и «Стэп Лоджик» объявили о партнерстве в сфере обеспечения сетевой безопасности | 24.44 | Вторник, 29 мая 2018 |

| App Annie: отчёт о состоянии рынка за 1-ый квартал 2016 года | 19.8 | Четверг, 21 апреля 2016 |

| Qrator Labs объявил о запуске сервиса на основе Qrator.Radar | 17.4 | Понедельник, 21 ноября 2016 |

| Google представила отчет о безопасности в системе Android за 2016 год | 16.35 | Пятница, 24 марта 2017 |

| Qrator Labs появился в Казахстане | 14.32 | Вторник, 24 ноября 2015 |

| Qrator Labs начал сотрудничество с ЦОД "М1" ГК "Стек" | 14.17 | Понедельник, 13 апреля 2015 |

| Qrator Labs выходит на рынок Казахстана | 14.17 | Понедельник, 23 ноября 2015 |

| Qrator Labs ждет смены "климата" в США | 14.17 | Среда, 10 мая 2017 |

| Qrator Labs зафиксировал всплеск трафика в "киберпонедельник" | 14.01 | Вторник, 27 января 2015 |

| Qrator Labs выявила уязвимость в BGP-демоне ПО Quagga | 14.01 | Пятница, 03 июня 2016 |